El término se utiliza para hablar de todo tipo de amenazas informáticas o software hostil, y existen distintos tipos de malware en función de su origen y consecuencias.

Entre ellos nos encontramos con los virus, gusanos, troyanos, keyloggers, botnets, spyware, adware, ransomware y scareware.

Existen varios tipos:

Virus.

Se activa al ejecutar un programa y, además de intentar reproducirse, lleva a cabo actividades maliciosas en nuestro ordenador tales como borrar archivos, mostrar una broma, etc

Gusano.

Muy parecido al virus, pero en este caso se transmite de forma automática por la red, aprovechando una vulnerabilidad en el equipo del usuario debido sobre todo a la falta de actualizaciones del equipo o sistema operativo ya no soportado como Windows 7 e inferiores o versiones antiguas de Linux y Mac.

Keyloggers.

Un keylogger es un software o hardware que puede interceptar y guardar las pulsaciones realizadas en el teclado de un equipo que haya sido infectado. Este malware se sitúa entre el teclado y el sistema operativo para interceptar y registrar la información sin que el usuario lo note.

No os habéis preguntado porque los bancos nos ofrecen teclados alternativos para introducir información relevante.

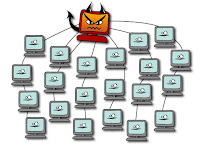

Botnets.

Botnet es un término que hace referencia a un conjunto o red de robots informáticos o bots, que se ejecutan de manera autónoma y automática. El artífice de la botnet puede controlar todos los ordenadores/servidores infectados de forma remota. Crean redes de ordenadores de tipo Zombie.

Spyware.

Este tipo de malware recopila información sobre la actividad online del usuario para después venderla a anunciantes. A menudo usan una barra de herramientas en el navegador para ello. Lamentablemente el propio Google es un gran Spyware. No os ha pasado que si buscáis por un tema véase por ejemplo perfumes cada vez que navegáis no paran de salirnos anuncios de perfumes. Los Spyware además de ser latosos nos gastan CPU y memoria RAM, por lo tanto el ordenador se desestabiliza.

Si damos permiso para que se instale esa barra, la empresa de publicidad no estaría en principio haciendo nada ilegal, aunque a menudo es un área gris ya que las condiciones de uso puede no estar claras para el usuario.

Adware.

Relacionado con Spyware, son programas que instalándose sin permiso hacen publicidad, típicamente con pop-ups (ventanas emergentes). La palabra Adware es una mezcla de Advertising y Software es decir Software relacionado con los anuncios.

Scareware, crimeware.

Este tipo de malware intenta asustar al usuario y convencerlo para que realice un pago mediante tarjeta de crédito u otros engaños.

Por ejemplo, pueden hacer aparecer en su navegador un mensaje de que su equipo está infectado, ofreciendo una solución que culmina en algún tipo de estafa.

Incluso si pagamos nadie nos garantiza de la limpieza de nuestro equipo.

Troyanos y backdoors.

Los troyanos son aplicaciones malignas que se disfrazan como

algo inofensivo y atractivo para que el usuario lo ejecute. Una vez ejecutado

(instalado en el ordenador) realiza su actividad maliciosa, como borrar

archivos o propagar gusanos por la red local.

Los backdoors o puertas traseras son aplicaciones que,

ocultándose del usuario, permiten a atacantes conectarse a su ordenador. Esto

es extremadamente peligroso ya que los hackers pueden tener control total de su

equipo, ver todo lo que se hace en él, etc. Esto posibilita crear las famosas redes Zombies y al final el responsable de los ataques es usted, sobre todo si no tiene ninguna medida de protección en su máquina.

Ransomware.

El ransomware es un programa de software malicioso que infecta tu computadora y muestra mensajes que exigen el pago de dinero para restablecer el funcionamiento del sistema.

El ransomware tiene la capacidad de bloquear la pantalla de una computadora o cifrar archivos importantes predeterminados con una contraseña. Encriptando el contenido de los mismos y por lo tanto haciéndolos inutilizables.

Como en otros tipos de virus nos pueden pedir pagar para obtener la contraseña de desencriptación pero aunque lo hagamos puede que no recuperemos nada. Lo mejor es disponer de unas buenas copias de seguridad y sistemas de seguridad periféricos como por ejemplo Sophos.

Secuestradores del Navegador.

Este tipo de virus infecta el navegador web, que será el que lo llevará a diferentes sitios web. De este modo, cada vez que se introduzca un nombre de dominio en la barra de direcciones de Internet, el secuestrador del navegador abrirá varios sitios web falsos que pueden dañar el ordenador.

A pesar de la severidad del daño que pueden producir esta clase de virus, los navegadores más confiables tienen características integradas para bloquearlos por adelantado.

Que podemos hacer para minimizar riesgos:

Utilizar sistemas operativos de ultima generación como por ejemplo Windows 10

Usar las ultimas actualizaciones de seguridad

Disponer tanto de seguridad periférica (Cortafuegos/Firewall) como de sistemas de seguridad

Copias de seguridad actualizadas de la información mas relevante

Utilizar usuarios sin permisos administrativos

Y el más importante, utilizar el sentido común

La seguridad depende de ...

Comentarios

Publicar un comentario